Liste de contrôle de conformité du centre d'appels

Restez conforme avec notre liste de contrôle de conformité du centre d'appels. Découvrez la sécurité réseau, la protection des données, PCI DSS et bien plus !...

Une liste de contrôle complète de sécurité du centre d’appels pour vous aider à protéger les données des clients, prévenir les violations et assurer la conformité aux normes de sécurité.

Êtes-vous certain que votre centre d’appels est sécurisé ? Si ce n’est pas le cas, parcourez cette liste de contrôle de sécurité du centre d’appels.

Nous discuterons des mesures de sécurité les plus importantes que vous devez prendre pour protéger votre entreprise. Nous couvrirons tout, de la protection par mot de passe au chiffrement des données. En suivant nos conseils, vous pouvez être assuré que votre centre d’appels sera protégé contre les pirates informatiques et autres menaces externes.

Un centre d’appels est une partie critique de toute entreprise. C’est la ligne de vie qui vous relie à vos clients. Et, comme tout autre actif important, il doit être protégé.

C’est pourquoi nous avons élaboré cette liste de contrôle de sécurité du centre d’appels. Elle vous aidera à identifier les points faibles de la sécurité de votre centre de contact, ainsi que de fournir des conseils de sécurité du centre d’appels sur la façon de les corriger.

Des mesures de contrôle d’accès solides sont essentielles pour tout centre d’appels. Elles vous aident à prévenir l’accès non autorisé à votre système et vos données. L’authentification multifacteur, l’authentification unique et le contrôle d’accès basé sur les rôles sont toutes d’excellentes options à considérer.

L’authentification multifacteur ajoute une couche de sécurité supplémentaire. Cela rend plus difficile pour les pirates informatiques d’accéder à votre système.

Un système d’authentification multifacteur exige que les utilisateurs fournissent plus d’une preuve pour confirmer leur identité. L’authentification unique permet aux utilisateurs de se connecter avec un seul ensemble d’identifiants au lieu de plusieurs. Le contrôle d’accès basé sur les rôles restreint les utilisateurs aux seules zones et données auxquelles ils ont besoin d’accéder.

Les représentants du service client ont accès à des données sensibles des clients. C’est pourquoi il est important de limiter les niveaux d’accès à leurs privilèges.

Cela vous aide à prévenir l’accès non autorisé aux données sensibles des clients et à empêcher qu’elles ne s’échappent de l’entreprise.

Restreignez l’accès à certaines zones du centre d’appels. Limitez le temps qu’un agent peut passer dans chaque zone. Surveillez l’activité des agents et signalez tout comportement suspect.

Insister sur des changements réguliers de mots de passe est une mesure de sécurité élémentaire.

Changer régulièrement les mots de passe aide à prévenir l’accès non autorisé à votre système. Cela aide également à protéger vos données en cas de fuite ou de vol de mot de passe.

Vous pouvez utiliser un outil de gestion des mots de passe qui générera et stockera les mots de passe pour vous. Vous pouvez également configurer votre propre calendrier de rotation des mots de passe. Par exemple, vous pourriez exiger que les utilisateurs changent leurs mots de passe tous les 30 jours. Ils doivent également changer immédiatement les mots de passe par défaut.

À quelle fréquence les mots de passe doivent-ils être changés ? La plupart des experts recommandent de les changer tous les 3 à 6 mois. Si, cependant, vous avez beaucoup d’informations sensibles, vous devrez peut-être changer votre mot de passe plus fréquemment.

En cas de violation de sécurité, vous ne voudriez pas être sans accès à vos journaux ou adresses IP .

L’accès à l’historique des journaux et des adresses IP vous aide à identifier la source d’un problème et à l’empêcher de se reproduire.

Utilisez un service cloud sécurisé qui stocke les journaux et les adresses IP. Cela vous permettra d’y accéder de n’importe où et de les conserver correctement stockés. Vous pouvez également utiliser une solution sur site, mais elles sont généralement plus coûteuses.

L’une des façons les plus courantes pour les logiciels malveillants de se retrouver sur un ordinateur est par le biais de programmes installés à l’insu de l’utilisateur.

Cela vous permet de prévenir l’accès non autorisé à votre système et vos données, et cela protège votre entreprise de la responsabilité si un programme contenant des logiciels malveillants est installé.

En tant que responsable de centre d’appels, vous devez établir des règles strictes pour l’installation de programmes sur les ordinateurs de l’entreprise. Les employés ne doivent être autorisés à installer que les programmes nécessaires à leurs fonctions. Tous les autres programmes doivent être interdits.

De plus, tous les programmes doivent être installés par le département informatique pour s’assurer que seuls les programmes autorisés sont installés sur les ordinateurs de l’entreprise. Utilisez également une liste blanche d’applications, vous permettant de spécifier quelles applications peuvent être installées sur votre système, et une liste noire, définissant celles qui sont bloquées.

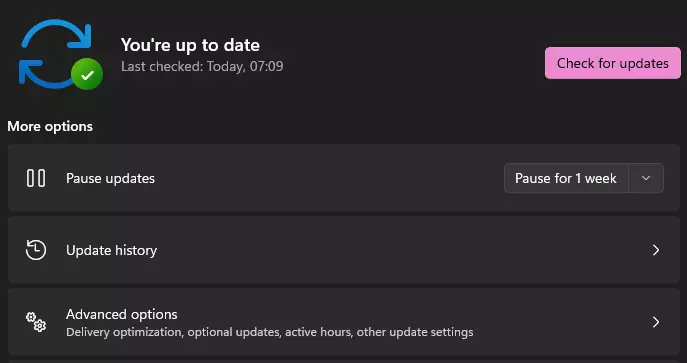

L’une des meilleures façons de prévenir les violations de sécurité est de maintenir tous les systèmes à jour.

Les mises à jour régulières vous aident à combler les failles de sécurité qui pourraient exister. Cela aide également à protéger votre système contre les nouvelles menaces de sécurité qui pourraient avoir émergé depuis la dernière mise à jour.

Utilisez les mises à jour automatiques ou vous pouvez mettre à jour votre système manuellement. Dans ce cas, il est vital de ne pas oublier de le faire régulièrement – accordez une grande attention à cela.

L’examen régulier de vos règles réseau est une partie importante du maintien de la sécurité de votre centre d’appels.

Cela vous aide à identifier les risques de sécurité potentiels et à prendre des mesures pour les atténuer.

Effectuez un audit de sécurité de votre réseau régulièrement. Cela devrait inclure un examen de vos règles de pare-feu, listes de contrôle d’accès et autres paramètres de sécurité.

Tous les employés du centre d’appels doivent recevoir une formation sur les politiques de sécurité et de conformité.

Cela aide à s’assurer que tous les employés sont conscients des risques de sécurité et savent comment se protéger eux-mêmes et l’entreprise.

Créez un programme de formation qui couvre tous les sujets pertinents de sécurité et de conformité. Cela devrait inclure des informations sur la façon d’identifier et de signaler les menaces de sécurité, ainsi que ce qu’il faut faire en cas de violation.

La gamification est un excellent moyen d’encourager les employés à en apprendre davantage sur la sécurité et la conformité.

Cela aide à maintenir les employés engagés et motivés pour apprendre les meilleures pratiques de sécurité.

LiveAgent offre des fonctionnalités de gamification qui peuvent être utilisées pour encourager les employés à en apprendre davantage sur la sécurité. Cela inclut les badges, les classements et les récompenses pour la réalisation de modules de formation.

Une base de connaissances est une ressource précieuse pour les employés du centre d’appels. Elle doit être sécurisée pour prévenir l’accès non autorisé.

Cela aide à protéger les informations sensibles et garantit que seuls les employés autorisés y ont accès.

Utilisez les contrôles d’accès pour restreindre qui peut consulter et modifier la base de connaissances. Examinez régulièrement le contenu pour vous assurer qu’il est à jour et exact.

Si votre centre d’appels traite les transactions par carte de crédit, vous devez vous assurer que les données des titulaires de cartes sont protégées.

Cela aide à prévenir la fraude et protège les informations financières de vos clients.

Respectez les exigences de la norme PCI DSS (Payment Card Industry Data Security Standard). Cela inclut le chiffrement des données des titulaires de cartes, l’utilisation de systèmes de traitement des paiements sécurisés et le test régulier de vos mesures de sécurité.

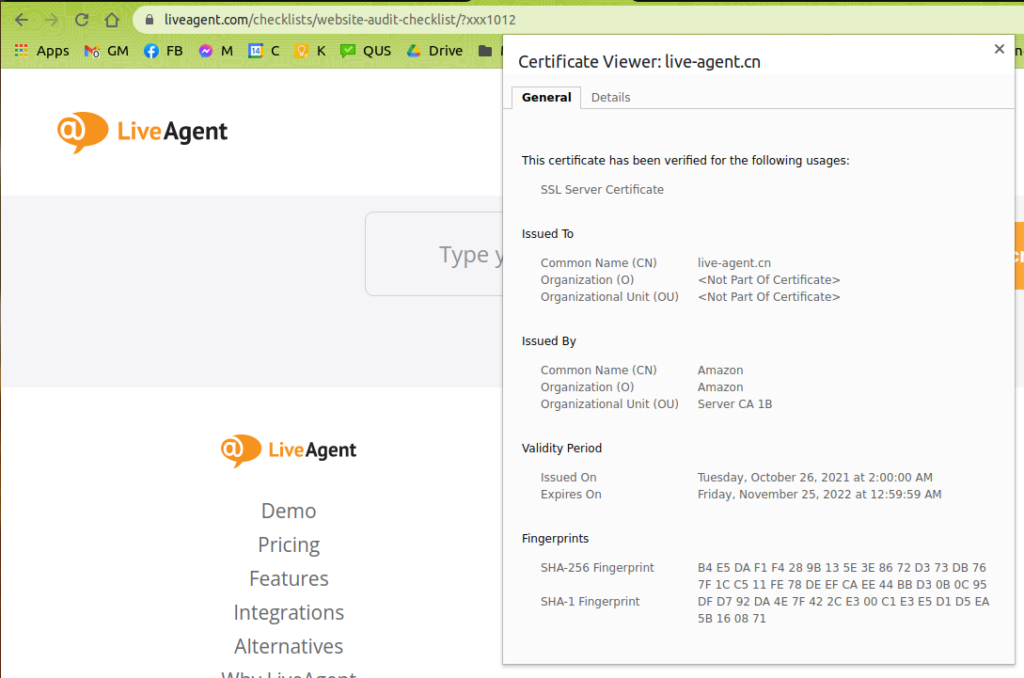

Maintenir votre logiciel de centre d’appels à jour avec les dernières mesures de sécurité est vital.

Le logiciel de centre d’appels doit être conforme aux dernières mesures de sécurité pour protéger les données de votre centre d’appels.

Lorsque vous sélectionnez le logiciel de centre d’appels , vérifiez auprès du fournisseur de logiciels s’il dispose de certifications de conformité. La sécurité des données doit être une priorité absolue pour l’entreprise.

Demandez aux experts du secteur s’ils recommandent ce logiciel pour les centres d’appels et lisez les avis en ligne pour voir si d’autres professionnels du centre d’appels ont eu de bonnes expériences avec celui-ci. Vous pouvez également contacter un consultant en sécurité du centre d’appels pour obtenir son avis sur la meilleure façon de vérifier la conformité.

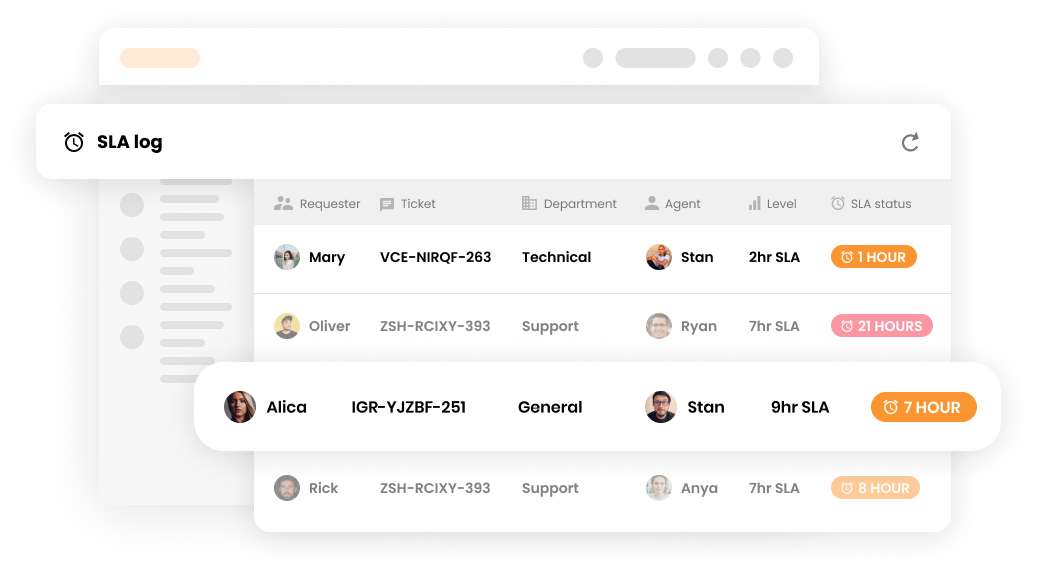

Les alertes en temps réel vous aideront à détecter et à enquêter rapidement sur les activités suspectes et à prévenir les fuites de données.

En étant alerté immédiatement de tout accès non autorisé, vous pouvez prendre des mesures pour prévenir une violation.

Vérifiez auprès de votre fournisseur de logiciel de centre d’appels s’il offre des fonctionnalités de sécurité qui incluent des notifications concernant l’accès non autorisé. Vous pouvez également configurer un système de notification séparé en utilisant un outil comme IFTTT à cet effet, ou faire en sorte que votre équipe informatique configure des alertes pour vous notifier de tout accès non autorisé.

L’erreur humaine est l’une des principales causes des violations de données. En automatisant autant que possible vos processus de centre d’appels, vous pouvez aider à éliminer les risques de sécurité potentiels.

En automatisant les tâches du centre d’appels , vous augmentez les chances qu’elles soient complétées correctement et de manière sécurisée. Cela aide également à libérer le temps de vos employés afin qu’ils puissent se concentrer sur d’autres tâches pour améliorer l’efficacité de votre centre d’appels.

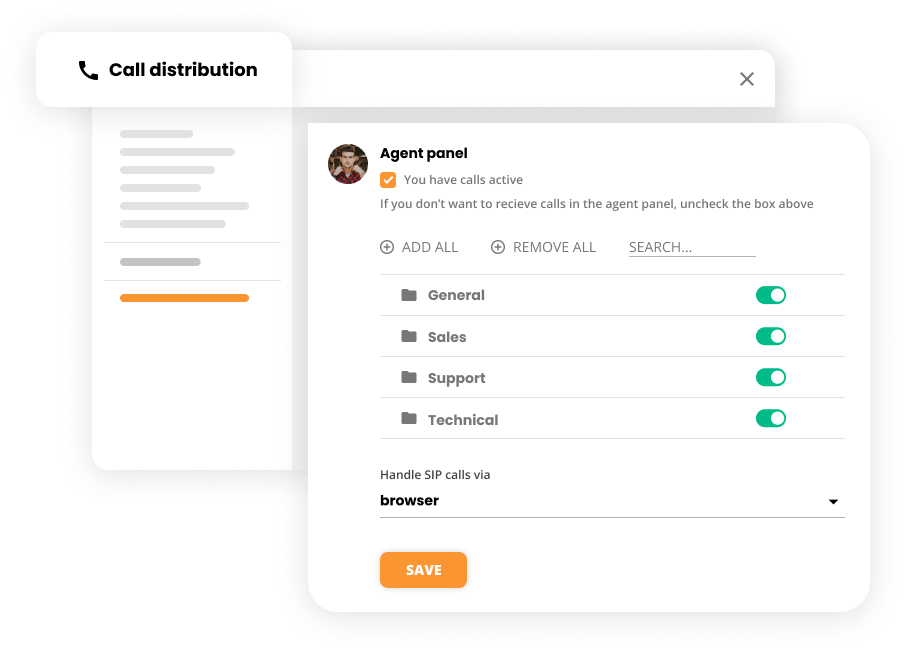

Déterminez les tâches sur lesquelles vos agents du centre de contact doivent passer le plus de temps et si elles peuvent être automatisées. Certaines tâches, telles que le service client ou les ventes, ne peuvent pas être entièrement automatisées. Cependant, vous pouvez toujours utiliser l’automatisation pour des parties du processus, telles que les suivis ou la planification des rendez-vous.

Par exemple, dans LiveAgent, vous pouvez automatiser le routage des appels par priorité ou utiliser le rappel automatique . De plus, vous pouvez configurer des règles d’automatisation dans le centre d’aide pour transférer les tickets à des départements spécifiques, ajouter des étiquettes, marquer les tickets comme spam ou les résoudre.

Il existe de nombreux cadres de sécurité acceptés tels que ISO 27001, NIST 800-53 et COBIT.

Cela vous permet de suivre un ensemble de directives de sécurité qui ont déjà été testées et éprouvées. Cela facilite également la compréhension de votre position en matière de sécurité par d’autres entreprises et l’évaluation de votre conformité par les auditeurs.

La première étape consiste à identifier le cadre le plus pertinent pour votre entreprise. Une fois que vous avez fait cela, vous pouvez commencer à cartographier les contrôles de sécurité stricts requis par le cadre et les mettre en œuvre dans votre centre d’appels.

Si votre centre d’appels fournit des services internationaux, vous devez être conscient des différentes normes de protection des données et de la vie privée qui existent dans chaque pays, par exemple RGPD .

Les normes de protection des données et de la vie privée varient d’un pays à l’autre, il est donc important de vous assurer que vous respectez les normes des endroits où vous opérez pour éviter toute pénalité.

La meilleure façon de le faire est de consulter un avocat ou un spécialiste de la conformité familiarisé avec les normes des pays dans lesquels vous opérez. Vous ne devriez pas vous fier aux conseils généraux trouvés sur Internet, car les normes peuvent changer et les informations que vous trouvez pourraient ne pas être à jour.

Le chiffrement de bout en bout est une mesure de sécurité qui chiffre les données à la source (l’expéditeur) et les déchiffre uniquement à la destination (le destinataire).

Cela garantit que seul l’expéditeur et le destinataire peuvent accéder aux données, et empêche les tiers de les déchiffrer ou de les lire.

Vous devrez choisir une solution de chiffrement de bout en bout compatible avec votre logiciel de centre d’appels . Une fois que vous en avez choisi une, vous pouvez commencer à chiffrer les appels effectués via votre centre d’appels.

Les pirates informatiques trouvent constamment de nouvelles façons d’exploiter les vulnérabilités de sécurité dans les systèmes, et les centres d’appels ne font pas exception. En fait, ils peuvent être encore plus vulnérables que d’autres entreprises en raison de la nature de leur travail.

L’une des plus grandes menaces pour la sécurité du centre d’appels est la fuite de données. Cela peut se produire de plusieurs façons, par exemple un employé envoyant accidentellement des informations sensibles à la mauvaise personne, ou des pirates informatiques accédant physiquement aux systèmes et volant des données. Alors, comment pouvez-vous protéger l’entreprise ?

Éduquez les employés sur l’importance de la sécurité et du traitement correct des informations sensibles. Mettez en œuvre des politiques et des procédures strictes pour le traitement des données sensibles. Utilisez le chiffrement des données pour protéger les informations, à la fois en transit et au repos. Surveillez régulièrement les systèmes pour détecter les signes d’accès non autorisé.

Une autre grande menace pour la sécurité du centre d’appels est les réseaux non segmentés, ce qui signifie que celui utilisé par le centre d’appels n’est pas séparé du reste du réseau de l’entreprise. Cela peut être un problème car une violation de sécurité dans une autre partie du réseau peut également affecter le centre d’appels.

Pour cette raison, il est important de segmenter le centre d’appels du reste du réseau de l’entreprise par des pare-feu ou des réseaux privés virtuels (VPN).

Il est également important d’avoir des politiques et des procédures de sécurité en place qui restreignent l’accès au réseau du centre d’appels. Seul le personnel autorisé doit avoir accès, et il ne doit pouvoir le faire que depuis des emplacements approuvés.

L’hameçonnage est un type de cyberattaque qui implique que des pirates informatiques envoient des e-mails ou des messages frauduleux dans le but de tromper les gens pour qu’ils leur donnent des informations sensibles. Cela peut être un problème pour les centres d’appels car les employés peuvent être trompés en donnant aux pirates informatiques l’accès au système.

Pour aider à vous protéger contre les attaques par hameçonnage, il est important d’éduquer les employés sur la façon de les identifier. C’est aussi une bonne idée de mettre en œuvre des mesures de sécurité telles que l’authentification à deux facteurs, ce qui rend plus difficile pour les pirates informatiques d’accéder aux systèmes.

Les schémas d’ingénierie sociale deviennent de plus en plus sophistiqués, et les employés du centre d’appels sont souvent la première ligne de défense contre de telles attaques. Les pirates informatiques exploitent les schémas d’ingénierie sociale pour tromper les employés afin qu’ils divulguent des informations sensibles ou leur donnent accès au système.

L’éducation est le meilleur moyen de se protéger contre les attaques d’ingénierie sociale. Les employés doivent être conscients des signaux d’alerte tels que les demandes inattendues d’informations ou les appels de numéros inconnus.

Le ransomware et les malwares sont tous deux des types de logiciels malveillants qui peuvent être utilisés pour attaquer les centres d’appels. Le ransomware peut être utilisé pour chiffrer les données sensibles et exiger une rançon pour la clé de déchiffrement, tandis que les malwares peuvent être utilisés pour désactiver les systèmes ou voler des données.

La mise en œuvre de mesures de sécurité telles que le chiffrement et les sauvegardes régulières peut aider à prévenir ces types d’attaques. C’est aussi une bonne idée d’avoir une politique de sécurité en place qui exige que les employés signalent tout e-mail ou message suspect.

Restez conforme avec notre liste de contrôle de conformité du centre d'appels. Découvrez la sécurité réseau, la protection des données, PCI DSS et bien plus !...

Rationalisez la configuration de votre centre d'appels avec notre liste de contrôle ultime ! Découvrez les objectifs, les outils, l'intégration et les conseils ...

Liste de contrôle complète des exigences du centre d'appels couvrant les logiciels, Internet, l'équipement, la technologie, la gestion de la relation client, le...